Para comenzar este tema, vamos a tocar un tema de phishing, ¿qué es?

Es un término informático que distingue a un conjunto de técnicas donde envían correos electrónicos por parte de los ciberdelincuentes para engañar a la victima y poder ganarse la confianza haciéndose pasar por una entidad de confianza y así poder robarle la información importante.

Ahora ya conociendo un poco sobre el término de phishing podemos enfocarnos en algunos signos de una estafa de suplantación de identidad.

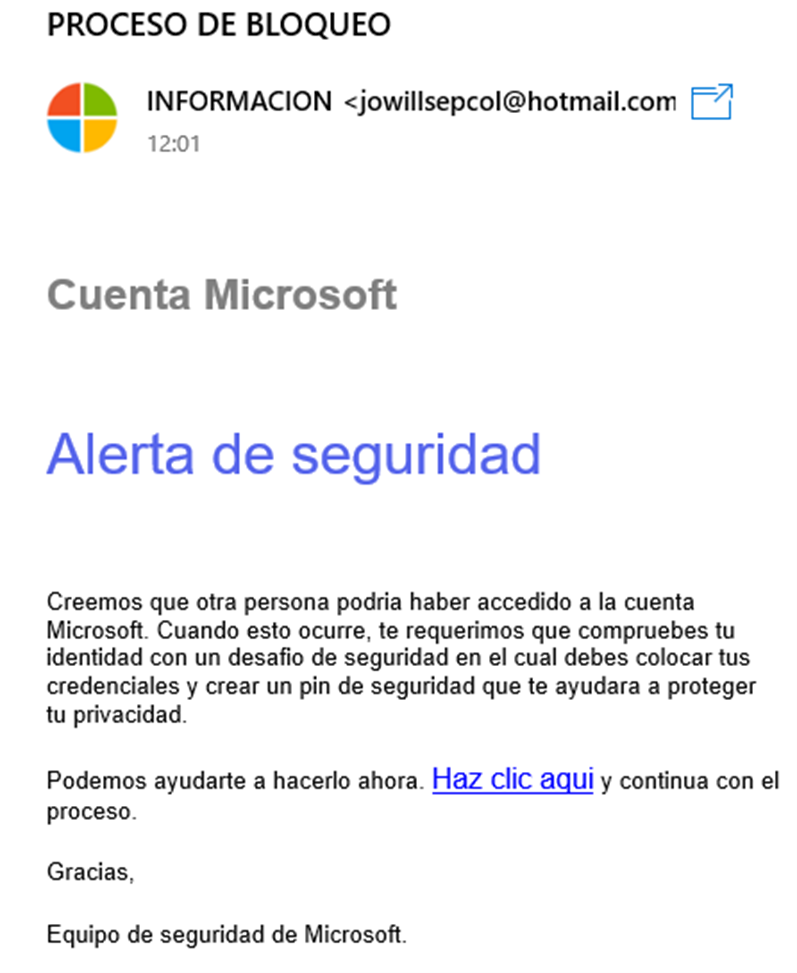

A como he visto en los otros blog publicados en la página https://itcoint.com/category/blog-3/ sobre la mejor protección está en la concientización y educación del personal para poder tener más control en la seguridad, a la hora de recibir un correo electrónico que no conozcamos al remitente o lo vean extraño no abrirlo sin antes haber comprobado la dirección URL, los empleados deben de ser lo mas cautelosos ante cualquier solicitud de información personal o financiera. Un ejemplo de un ataque se muestra en la siguiente imagen.

este es un mensaje donde el atacante hace ver o intenta hacer creer que a la victima que es empleado de Microsoft enviando esa alerta de seguridad y solicitando datos para ayudar a la víctima, pero si logran ver la cuenta de correo no pertenece a ninguna cuenta de Microsoft.

Por eso es importante estar bien informado y no abrir ningún correo o dar datos importantes.

Por ese motivo Microsoft presenta algunas herramientas o software para ayudarlo a estar mas seguro.

Un ejemplo de ellas son las siguientes:

Microsoft Edge y Protección de aplicaciones de Windows Defender

Se frece toda la protección contra toda la amenaza con la tecnología de Hyper-V, la cual trabaja de la siguiente manera, si detecta que el sitio web no es de confianza, la tecnología de Hyper-V aísla ese dispositivo de toda la red impidiendo el acceso a los datos de la empresa.

Microsoft Exchange Online Protection (EOP)

Con esta protección existe la confiabilidad empresarial y la protección de correo no deseado junto con el malware, siempre manteniendo el acceso al correo electrónico mediante varias capas de filtrado lo que hace más eficiente el servicio de protección.

Microsoft Defender para Office 365

Con esta defensa se complementa las características de Exchange Online Protección ya que amplía la protección contra los vínculos que no son de confianza, también ofrece la protección holística en Microsoft Teams como en el resto de las aplicaciones de office.

Si desea obtener un poco más de información puede comunicarse con nosotros en nuestra pagina principal https://itcoint.com o directamente al correo [email protected]