En la actualidad el incremento de ataques de hackers hacia las empresas ha aumentado y normalmente podemos escuchar a los expertos en la seguridad decir que la seguridad perfecta no existe, podrán tener razón, sin embargo

Pero ellos tendrían que enfocarse en la superficie de ataques, ya sea interna o externa. En este tema vamos a abordar la superficie de ataque externo para ver por donde tendríamos la mayor vulnerabilidad. Entonces la primera pregunta que surge en cual seria la superficie de ataque.

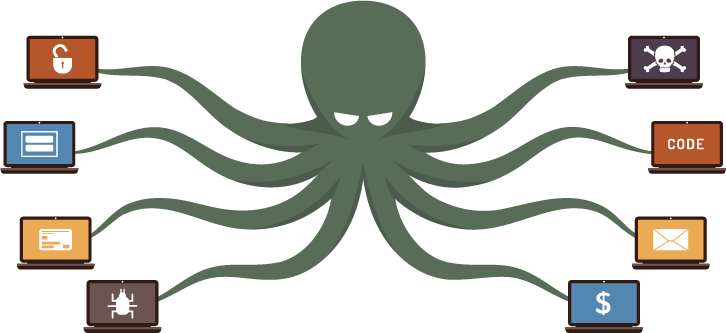

La superficie de ataque no es nada mas que la brecha en todos los controles de seguridad que podrían ser explotados por los delincuentes, donde podrán ser usados para lanzar un ataque cibernético logrando obtener el acceso a los datos o información que anduvieran buscando, dentro de estas brechas se incluyen los software y sistemas operáticos ( sin sus parches de seguridad actualizados se vuelven más vulnerables a ser explotados), sistemas operáticos (igual que los software es de vital que estén actualizados para no ser tan vulnerables), IoT, servidores, centro de datos, también controles físicos como bloqueos, adicional a eso los empleados que son una parte fundamental pero también son la parte más frágiles para ataques de ingeniería social como phishing, whaling entre otras.

Ahora conociendo un poco sobre la superficie de ataque externa, vamos a revisar un poco la anatomía, como se vería, cuales son los puntos donde los ingenieros en seguridad o la propia empresa se tendrían que enfocar para la supervisión. Normalmente como todo va cambiando rápidamente, ya las mayorías de las empresas se encuentran migrando a las nubes, el trabajo descentralizado, se está haciendo más problemático tener la seguridad de antes por eso vamos a analizar un poco.

Incremento de la superficie global, cuando nos referimos al incremento de la superficie global nos estamos refiriendo al Internet, por este motivo Microsoft adquirió en el 2021 RiskIQ Internet Intelligence Graph, para ayudarles a los usuarios especialmente a las empresas a investigar sobre todas las amenazas que puedan estar en los componentes, conexiones, servicios que estén conectados, también incluye la infraestructura para que las empresas puedan crear una defensa resiliente y escalable.

Los ciberdelincuentes conocen mejor la infraestructura de la empresa que los propios ingenieros en seguridad.

Con el aceleramiento que tuvo el crecimiento digital donde la mayoría de las empresas ampliaron la huella digital para lograr un nuevo modelo de negocios remotos y altamente flexibles, por este motivo del crecimiento digital abrieron muchos mas puntos de acceso los cuales los ciberdelincuentes ocupan para sondear y explotar esa brecha de vulnerabilidad.

En lo que va en aumento todas las vulnerabilidades en la parte de software y dispositivos de acceso remoto dando lugar a los ataques, los equipos de seguridad de las empresas tienen que mitigar todas estas brechas, para la misma empresa, para los socios y terceros.

Los ciberdelincuentes no tienen por qué comprometer los activos de la empresa para poder atacarla, como todos conocen estos delincuentes tienen diferentes localizaciones que no están exactamente cerca, ni dentro de la red para poder explotar todas las vulnerabilidades que existen en las aplicaciones web que son unos de los vectores más comunes que están relacionados con los hackeos.

No solamente la red forma parte de la infraestructura de amenazas, como sabrán los delincuentes o ciberdelincuentes reciclan y comparten todo desde la IP, Dominios y Certificados utilizando todo tipo de herramientas como malware, kits de suplantación de identidades, siempre mejorando y adaptándose a las necesidades únicas, ahora en la actualidad lo venden como servicio. Al final las empresas en el perímetro y en los activos que deben de proteger, pero en la actualidad los usuarios se ubican fuera del perímetro al igual que la mayoría de los activos digitales por este motivo las empresas deben de adoptar estrategias que logren abarcar todo este cambio nuevo.