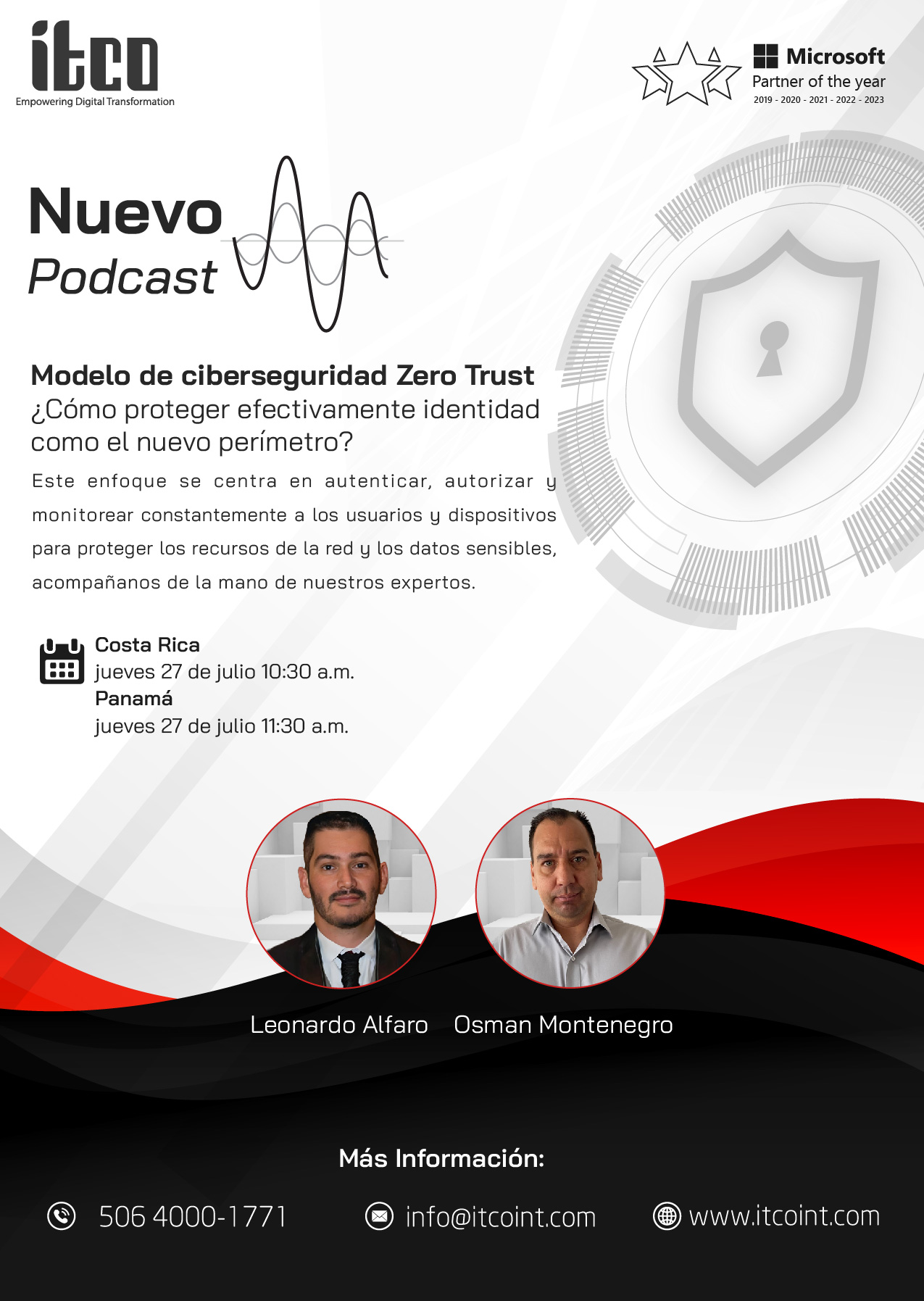

Modelo de ciberse uridad Zero Trust Español

Virtual¿Cómo proteger efectivamente identidad como el nuevo perímetro? Este enfoque se centra en autenticar, autorizar y monitorear constantemente a los usuarios y dispositivos para proteger los recursos de la red […]